Dans le paysage des API modernes, les edge functions Supabase occupent une place centrale grâce à leur proximité avec l’utilisateur et leur faible latence. Pourtant, le défi majeur rencontré par de nombreux développeurs et administrateurs réside dans l’identification des erreurs 401 dans les logs de ces fonctions, un obstacle fréquent en 2026 qui ralentit la mise en production et compromet parfois la sécurité des applications. Disséquer les causes de ces erreurs d’authentification non autorisée devient une nécessité pour garantir des échanges fluides et sûrs entre les clients et les serveurs.

Alors que l’utilisation croissante des tokens JWT redéfinit la manière dont les accès sont gérés, le débogage des edge functions à distance demande une compréhension fine du fonctionnement des headers d’autorisation, de la gestion CORS et des mécanismes d’authentification intégrés dans Supabase. Sans une analyse précise des logs, le phénomène d’erreur 401 peut rester obscur, provoquant erreurs répétées et temps d’indisponibilité importants. Ce guide s’adresse aux professionnels du développement et de la sécurité informatique désireux de maîtriser les subtilités des erreurs 401 et d’optimiser leurs stratégies de gestion et de débogage dans un environnement Supabase.

Par ailleurs, les particularités techniques des edge functions, qui s’exécutent au plus proche de l’utilisateur pour offrir une expérience optimale, impliquent une configuration rigoureuse et un diagnostic en temps réel. Comprendre comment et pourquoi une fonction peut rejeter une requête pour cause de problème d’autorisation nécessite de décortiquer les configurations, les patterns de code et surtout l’interaction entre les logs Supabase et les systèmes d’authentification. Ce dossier détaillé explore ces aspects et propose des méthodes éprouvées, basées sur des cas pratiques, pour éclairer et corriger efficacement les erreurs 401.

- La nature et les implications d’une erreur 401 dans le contexte des edge functions Supabase.

- La manipulation, l’analyse et la lecture des logs pour identifier l’origine des erreurs.

- Les meilleures pratiques pour gérer l’authentification token JWT et assurer une autorisation sécurisée.

- Techniques avancées pour améliorer la configuration CORS et éviter les faux signaux d’erreurs.

- Outils, ressources et guides pour profiter d’un débogage efficace dans l’écosystème Supabase.

Comprendre l’erreur 401 dans les edge functions Supabase : causes et conséquences

L’erreur 401, synonyme d’« Unauthorized », survient lorsqu’une requête à une edge function Supabase échoue à s’authentifier ou à démontrer une autorisation suffisante. Cette réponse du serveur indique que le client n’a pas présenté les bons identifiants ou le token JWT nécessaire, ou que ce dernier a expiré ou est mal formé. Dans le cadre des edge functions, qui fonctionnent comme des points d’exécution serverless proches du client, l’erreur 401 peut avoir plusieurs origines fondamentales liées à la configuration et au flux d’authentification.

Premièrement, une cause fréquente est la mauvaise transmission du header d’autorisation dans la requête HTTP. Même si le token JWT est valide, une absence ou une erreur dans le champ Authorization – par exemple un format « Bearer » incorrect – mènera inévitablement à un rejet de la fonction.

Deuxièmement, des problèmes d’expiration ou de révocation du token sont souvent identifiés dans les logs error. Un token valide lors de l’émission peut perdre son droit d’accès si la durée de vie est dépassée ou si une révocation manuelle est intervenue. Supabase documente clairement cette gestion des tokens, et le respect de cette validité est critique pour éviter les erreurs 401.

Troisièmement, dans le contexte des edge functions, la gestion côté serveur des headers CORS peut induire une confusion lors des appels trans-domaines. Le serveur peut répondre par une erreur 401 non pas parce que l’authentification a échoué directement, mais parce que l’absence de gestion appropriée des headers CORS empêche le navigateur d’interpréter correctement la réponse, ce qui est souvent confondu avec un problème d’autorisation.

Enfin, des erreurs dans la configuration des permissions ou des règles d’accès sur Supabase peuvent aussi générer ce type d’erreur. Cela inclut des paramètres mal ajustés dans les policies de sécurité des database ou des fonctions elles-mêmes, causant un refus d’accès dès la phase initiale de validation.

La compréhension précise du contexte et des logs est donc essentielle. La consultation des journaux dans le dashboard Supabase permet d’observer les statuts HTTP en temps réel et de détecter des patterns récurrents, un passage incontournable pour identifier si l’erreur découle d’une faute de code ou d’un paramétrage erroné. Pour approfondir ces mécanismes, la ressource sur la résolution des erreurs 401 dans ASP.NET Core propose une analyse pertinente des causes, applicable dans un cadre plus large notamment en matière d’identification et d’authentification.

Exploiter efficacement les logs pour diagnostiquer les erreurs 401 dans Supabase

Les logs des edge functions Supabase constituent le premier outil de contrôle pour localiser précisément l’origine des erreurs 401. Ces traces détaillées, accessibles via le tableau de bord Supabase dans l’onglet Functions > Logs, révèlent la nature des requêtes reçues, les headers transmis, et les réponses retournées.

Pour tirer parti de ces logs, il convient d’adopter une méthodologie rigoureuse :

- Identifier le type d’erreur : vérifier si le code de statut est bien 401 ou s’il s’agit d’une autre erreur liée comme 403 (Forbidden) ou 400 (Bad Request). Cela oriente la recherche vers une authentification ou une validation incorrecte.

- Analyser les headers : le champ Authorization est-il présent ? Le token JWT est-il bien formé et non expiré ? Certains logs peuvent afficher des erreurs telles que « Missing authorization header », rare mais fréquente lors de mauvais appels de fonction.

- Observer le chemin de la requête : une erreur 401 peut se produire si la fonction appelle en interne une ressource sécurisée dont l’accès est bloqué. Explorer les chaînes d’appels internes peut aider à déceler ces situations.

- Consulter les erreurs et stack traces : les messages d’erreur personnalisés inclus dans la réponse de l’edge function permettent souvent d’orienter le débogage en spécifiant si le problème est côté client (mauvais token) ou serveur (mauvaise configuration).

Une bonne lecture des logs est facilitée par la mise en place d’une stratégie de logging cohérente dans les edge functions. Par exemple, le code serveur doit enregistrer dans la console tout incident majeur pour qu’il apparaisse dans les logs de production. Une structure d’erreur classique pourrait s’appuyer sur :

Deno.serve(async (req) => { try { const result = await processRequest(req); return new Response(JSON.stringify(result), { headers: { 'Content-Type': 'application/json' }, status: 200, }); } catch (error) { console.error('Function error:', error); return new Response(JSON.stringify({ error: error.message }), { headers: { 'Content-Type': 'application/json' }, status: 500, }); } });

Cette approche assure une visibilité accrue sur les anomalies. Il est important d’enrichir les logs par des messages précis pour chaque étape critique, par exemple la réception du token, la validation, la vérification des permissions…

Les logs ne sont pas uniquement des fichiers statiques : Supabase offre dans cette optique un tableau de bord interactif avec filtres et recherches, idéal pour isoler les erreurs 401 en recoupant date, heure, fonction, et type de requête. Un accès maîtrisé et régulier à ces logs est indispensable pour assurer la résilience de son API, surtout dans un contexte de gestion sécurisée des accès.

Mise en œuvre des bonnes pratiques d’authentification et d’autorisation pour éviter les erreurs 401

Éviter les erreurs 401 dans les edge functions commence dès la conception de l’authentification token JWT et de la configuration des règles d’accès. Il est primordial d’adopter un protocole sécurisé et robuste pour le passage des tokens et leur validation.

Gestion optimale des tokens JWT

Le token JWT, utilisé par Supabase pour valider l’identité et les droits d’un client, doit respecter plusieurs conditions :

- Authenticité : Le token doit être signé correctement par le serveur d’authentification. Toute modification manuelle ou corruption conduit à un rejet immédiat avec un code 401.

- Expiration maîtrisée : Définir une durée de validité adaptée évite les refus fréquents sans pour autant ouvrir des fenêtres de vulnérabilité. Un renouvellement automatique via refresh token est recommandé.

- Transmission sécurisée : Toujours utiliser HTTPS et veiller à la présence du header Authorization contenant le token sous le format exact

Bearer <token>, faute de quoi la fonction rejettera la requête.

Configuration des règles et politiques d’accès dans Supabase

En complément, il est incontournable de gérer rigoureusement les policies de sécurité dans la base de données et dans les fonctions elles-mêmes. Une politique trop restrictive sans alignement sur l’authentification provoquera des rejet systématiques. À l’inverse, une politique trop ouverte nuit à la sécurité globale.

Pour illustrer, une application proposant des données utilisateur sensibles doit impérativement vérifier dans ses policies SQL les correspondances user-id avec les claims JWT. En absence de cette vérification, des erreurs 401 ou 403 apparaîtront dans les logs sans toujours qu’elles soient directement identifiables au premier coup d’œil.

Par ailleurs, il est essentiel de tester l’authentification dans différents environnements (local, staging, production) avec des tokens valides et invalides pour anticiper toutes les formes d’erreurs. Les environnements Supabase et leurs dashboards multiples simplifient ce suivi rigoureux et modulaire.

Configurer CORS et gérer les réponses 401 pour un débogage efficace

La gestion des CORS (Cross-Origin Resource Sharing) est un point clé dans la gestion des erreurs 401, particulièrement lorsque les edge functions sont sollicitées par des frontends hébergés sur des domaines distincts.

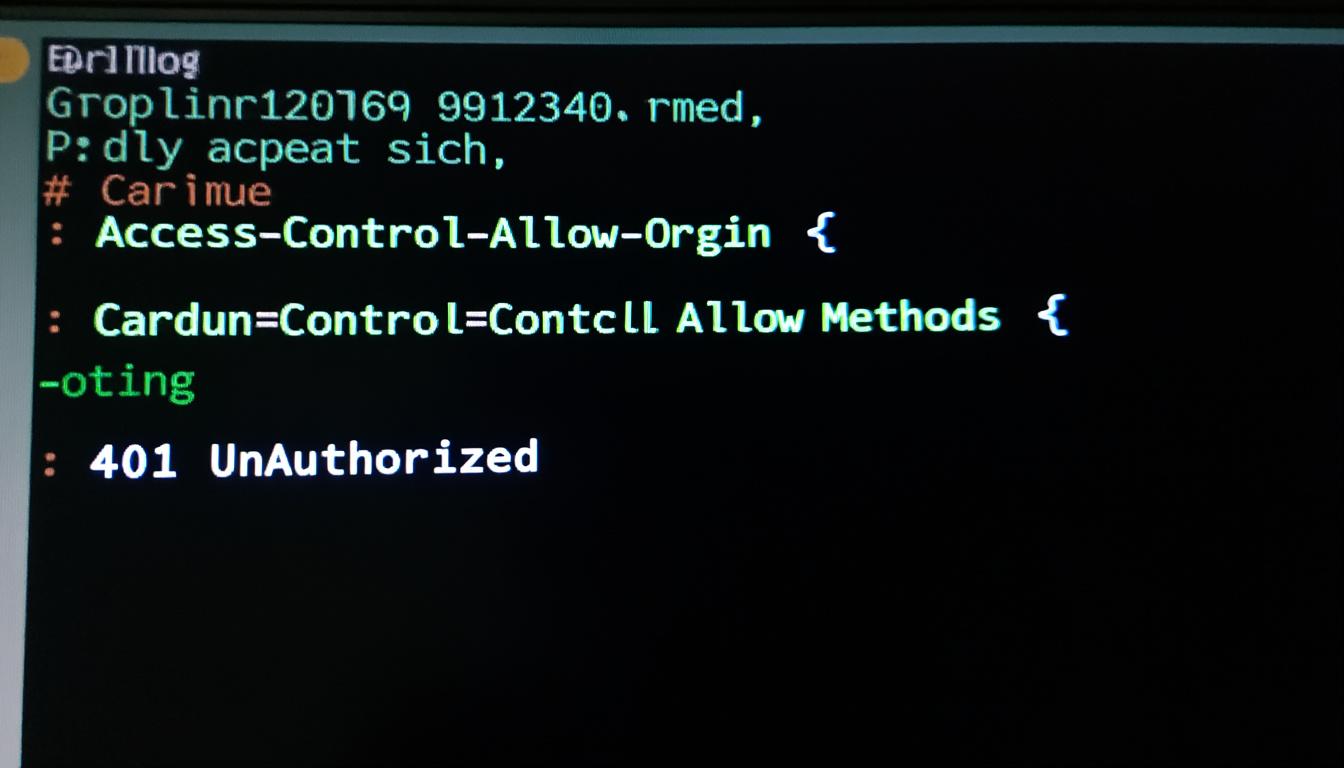

Souvent, une requête avec un token invalide ou manquant déclenche une erreur 401 légitime. Cependant, l’absence de headers CORS adéquats pour la réponse POST peut masquer cette erreur sous un « failed fetch » côté navigateur, semblant provenir d’un blocage réseau au lieu d’une authentification.

La principale difficulté réside dans le fait que, lorsque le token est mal formé ou erroné, le code de la fonction n’est parfois jamais exécuté. Ainsi, la réponse d’erreur est générée directement au niveau infrastructural, sans que la fonction ait la possibilité d’ajouter les headers CORS nécessaires.

Cette situation est souvent source de confusion. Un correctif consiste à configurer le serveur ou le proxy pour qu’il ajoute systématiquement les headers CORS (Access-Control-Allow-Origin, Access-Control-Allow-Headers, etc.) même pour les réponses 401 issues d’échec d’authentification indépendante de la fonction déclenchée.

Par ailleurs, lors de situations de débogage avancé, la consultation des discussions communautaires à propos de ce problème spécifique dans le contexte Supabase s’avère très utile. Par exemple, le ticket issu de la gestion des erreurs 401 et CORS sur GitHub offre des pistes et solutions souvent actualisées.

Ressources et outils indispensables pour un débogage performant des erreurs 401 dans Supabase

Un débogage assuré des erreurs 401 s’appuie sur des outils spécifiques fournis par l’écosystème Supabase, mais aussi sur une documentation technique claire et des pratiques éprouvées. En 2026, l’intégration de Supabase avec des plateformes tierces permet d’automatiser la surveillance, améliorer la sécurité et accélérer les corrections.

Parmi les ressources clés :

- Le guide officiel Supabase sur le traitement des erreurs dans les fonctions explique comment structurer les réponses et utiliser correctement les statuts HTTP.

- La documentation sur les codes de statut HTTP adaptés aux différentes situations facilite la création d’un protocole d’erreur cohérent au sein des edge functions.

- Les discussions sur GitHub, comme le dépôt de débogage des erreurs sur functions, fournissent des exemples de cas concrets et de correctifs.

- Les outils analytiques intégrés au dashboard Supabase permettent un suivi en temps réel des erreurs pour réagir rapidement aux incidents.

- Bibliothèques JavaScript officielles de Supabase pour le traitement côté client des différents types d’erreurs : FunctionsHttpError, FunctionsRelayError, FunctionsFetchError. Leur compréhension aide à réaliser un code résilient et user-friendly.

Le tableau ci-dessous décrit succinctement le comportement côté client face à ces erreurs et la meilleure pratique correspondante :

| Erreur côté client | Origine | Recommandation |

|---|---|---|

| FunctionsHttpError | Fonction exécutée mais retourne une erreur 4xx/5xx | Afficher un message utilisateur clair avec les détails et inviter à vérifier les droits d’accès |

| FunctionsRelayError | Problème réseau entre client et Supabase | Essayer une reconnexion, vérifier la connectivité |

| FunctionsFetchError | Fonction inaccessible (timeout, erreur réseau) | Informer l’utilisateur d’un problème temporaire et proposer une nouvelle tentative |

Enfin, pour comprendre en profondeur les mécanismes d’erreur 401 et techniques d’authentification, ce dossier spécialisé reste une référence incontournable.